Sept mythes sur la sécurité et leur effet fatal

Cohesity, un fournisseur leader de solutions de sécurité des données basées sur l'IA, a analysé les connaissances en matière de sécurité informatique dans le cadre d'une enquête menée auprès de 1000 collaborateurs en Allemagne. Cette enquête a révélé quelques mythes dangereux qui peuvent avoir de graves conséquences pour les entreprises.

Même si l'enquête a été réalisée en Allemagne : Une grande partie d'entre eux ne devrait pas être totalement inconnue dans de nombreuses entreprises suisses. Bien que certains de ces mythes supposent tout de même une certaine naïveté qui (espérons-le) appartient au passé dans la plupart des endroits :

Mythe 1 : "Il n'y a pas de danger pour notre entreprise".

Selon l'enquête, les collaborateurs allemands sous-estiment nettement les risques pour leur propre entreprise. Ainsi, 53 % ne pensent pas qu'une attaque de ransomware pourrait paralyser les processus commerciaux de leur entreprise. 24 % ne voient aucun dommage possible à leur image et 18 % aucun impact sur leur chiffre d'affaires. Cela est probablement dû à une trop grande confiance dans les systèmes de sécurité de l'entreprise. Mais ceux-ci ne peuvent pas bloquer toutes les attaques. L'IA permet par exemple de créer et d'envoyer automatiquement des messages individuels aux collaborateurs sur la base d'informations généralement disponibles dans les médias sociaux. Ces attaques de phishing sont de plus en plus difficiles à détecter, tant pour les victimes que pour les systèmes de défense.

Mythe 2 : "Seules les grandes entreprises sont attaquées".

15 % des Allemands partent du principe que seules les grandes entreprises sont attaquées. Or, plusieurs cas récents montrent clairement que les entreprises allemandes de taille moyenne sont aussi régulièrement touchées par des attaques de ransomware et peuvent même faire faillite. Cette mauvaise appréciation de la situation de danger montre que de nombreux collaborateurs partent encore du principe que les cybercriminels s'attaquent de manière ciblée à certaines entreprises. Or, les outils automatiques et l'IA ont fondamentalement changé la donne. Aujourd'hui, les pirates informatiques analysent l'ensemble de l'Internet à la recherche d'éventuelles failles de sécurité et attaquent sans distinction toute entreprise présentant une vulnérabilité ouverte.

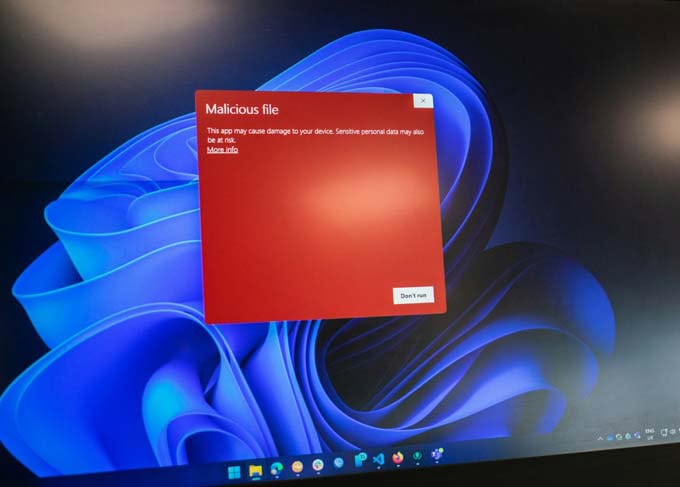

Mythe 3 : "Les Mac, les périphériques USB et même les réseaux sans fil sont sûrs".

L'évaluation de la sécurité des appareils révèle un niveau de connaissances tout aussi obsolète. Ainsi, seuls 36 % des Allemands pensent que les appareils Mac sont vulnérables. Leur plus grande sécurité par rapport aux appareils Windows dans les années 1980 et 1990 était toutefois due au fait qu'il s'agissait alors de systèmes fermés qui n'étaient pas connectés à Internet. La situation n'est guère meilleure pour les autres appareils : seuls 41 % considèrent que les téléphones portables sont menacés, 49 % les appareils USB et 52 % les plates-formes de collaboration et le WiFi. Même pour les PC et les sites web, les citations restent inférieures à deux tiers, bien que tous ces systèmes soient utilisés dans la pratique pour des attaques.

Mythe 4 : "La sécurité est une affaire d'informatique".

L'une des raisons de cette attitude est le manque de sens des responsabilités : La plupart des personnes interrogées considèrent que l'équipe informatique (39 %) ou de cybersécurité (34 %) est la principale responsable de la protection de l'entreprise. Seuls 10 % sont conscients que chacun dans l'entreprise est également responsable de la sécurité. En fin de compte, il suffit d'un clic imprudent sur un lien pour causer des dommages désastreux à l'entreprise. Car même les systèmes de sécurité les plus modernes ne détectent pas 100 % des dangers.

Mythe 5 : "Les entreprises devraient payer une rançon".

Après une attaque de ransomware, de nombreux collaborateurs considèrent le paiement de la rançon exigée comme le moyen le plus rapide de récupérer les données. 13 % d'entre eux pensent même que le paiement de la rançon permettrait dans tous les cas de récupérer les données intactes. En réalité, il n'y a aucune garantie que les cybercriminels tiennent leur promesse. Et même lorsqu'ils proposent un décryptage, les entreprises concernées ne récupèrent souvent pas toutes les données intactes.

Mythe n° 6 : "Les correctifs suffisent".

Des mises à jour rapides sont un instrument important pour se protéger contre les attaques. Mais elles bercent aussi les collaborateurs dans une fausse sécurité. Ainsi, 80 % pensent que leur entreprise dispose de mesures de sécurité suffisantes pour empêcher les cyber-attaques dangereuses. Mais les correctifs ou même les pare-feu et les solutions de prévention des intrusions existants ne suffisent pas. En effet, ils ne sont souvent pas en mesure de repousser les attaques "zero-day" qui exploitent des vulnérabilités inconnues ou récemment découvertes et pour lesquelles il n'existe pas encore de correctifs ou de signatures de virus. En outre, le risque d'attaques inédites et en constante évolution par des systèmes d'IA augmente considérablement. C'est pourquoi des solutions de détection d'anomalies, d'authentification multifactorielle et de contrôle d'accès basé sur les rôles doivent également être utilisées.

Mythe n° 7 : "Les sauvegardes restaurent toutes les données".

En Allemagne, les collaborateurs sont trop confiants en matière de récupération. Ainsi, 78 % d'entre eux font confiance à leur entreprise pour se remettre d'une dangereuse cyber-attaque. Les sauvegardes peuvent certes jouer un rôle important à cet égard, mais uniquement si elles n'ont pas été également attaquées et modifiées. Les cybercriminels l'ont bien compris et commencent souvent par crypter les données de sauvegarde afin que la victime ne puisse pas les réutiliser facilement. Les entreprises ont donc besoin de sauvegardes inaltérables, d'un cybercoffre-fort sécurisé et d'une salle blanche contenant les applications, les données et les systèmes les plus importants à restaurer.

Source : Cohesity