Check Point presenta un'architettura di sicurezza completa per i data center AI

Check Point Software Technologies ha pubblicato «AI Factory Security Blueprint», un'architettura di riferimento completa per la protezione delle infrastrutture AI. La soluzione offre una protezione a più livelli, dall'hardware al livello applicativo, e affronta le crescenti sfide di sicurezza degli ambienti AI privati.

Mentre le aziende investono miliardi in infrastrutture private di IA, Check Point Software Technologies ha presentato un'architettura di sicurezza completa per i data center di IA. L«»AI Factory Security Architecture Blueprint" è un'architettura di riferimento testata dal produttore che protegge tutti i livelli dell'infrastruttura AI, dai server GPU ai prompt LLM.

L'infrastruttura AI è un'area altamente sensibile dell'azienda.

«L'infrastruttura AI è diventata uno degli asset più preziosi e vulnerabili dell'organizzazione», afferma Nataly Kremer, Chief Product Officer di Check Point. Il Blueprint aiuta le organizzazioni a proteggere questi investimenti dalle fondamenta e su tutti i livelli dello stack".

Il data center dell'intelligenza artificiale è diventato la parte più preziosa dal punto di vista strategico, ma anche la più vulnerabile dell'infrastruttura aziendale. Le organizzazioni che costruiscono ambienti AI privati per proteggere la proprietà intellettuale, soddisfare i requisiti di sovranità o ridurre i costi del cloud pubblico stanno accumulando cluster di GPU, pipeline di addestramento, carichi di lavoro di inferenza e modelli proprietari. Di solito questi acquisti avvengono più rapidamente di quanto l'architettura di sicurezza possa fare.

Il nuovo panorama delle minacce richiede soluzioni di sicurezza specifiche

A differenza dei data center tradizionali, gli ambienti di elaborazione dell'intelligenza artificiale combinano cluster di GPU ad alte prestazioni, pipeline di addestramento distribuite, laghi di dati su larga scala e API di inferenza in tempo reale. Questo crea superfici di attacco contro le quali gli strumenti di sicurezza convenzionali non sono progettati per difendersi. Le minacce vanno dall'avvelenamento dei dati di addestramento e dal furto di modelli al movimento laterale tra i namespace di Kubernetes, alla prompt injection contro le API di inferenza e alla compromissione della catena di approvvigionamento attraverso le dipendenze open source.

Protezione multistrato su quattro livelli

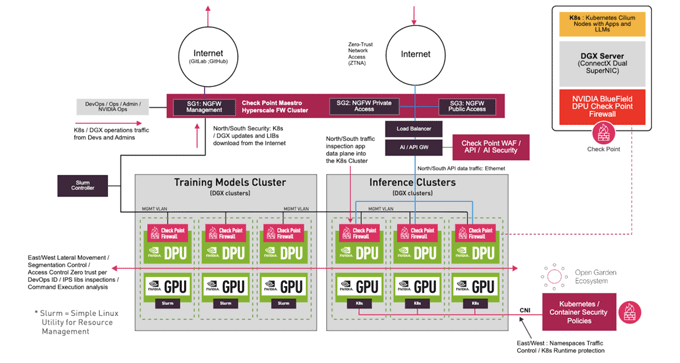

Il Check Point AI Factory Security Blueprint offre protezione su quattro livelli centrali: A livello perimetrale, il Check Point Maestro Hyperscale Firewall fornisce accesso alla rete a fiducia zero, segmentazione attraverso gruppi di sicurezza virtuali e applicazione di policy scalabili. Elabora il traffico dati da nord a sud da utenti esterni, siti web e reti aziendali.

Il livello applicativo e LLM è protetto da Check Point AI Agent Security. Questa soluzione protegge le API di inferenza e gli endpoint LLM da prompt injection, esfiltrazione di dati, query avversarie e abuso di API, minacce contro le quali i tradizionali firewall per applicazioni web non offrono protezione. La tecnologia è integrata nei firewall Check Point in formato cloud, virtuale e appliance, oltre che nel Check Point WAF.

A livello di infrastruttura AI, Check Point lavora a stretto contatto con Nvidia. Il firewall e la difesa dalle minacce sono integrati direttamente nelle unità di elaborazione dati (DPU) Nvidia BlueField tramite la piattaforma software Nvidia DOCA. Ciò consente una sicurezza in linea a livello di infrastruttura con accelerazione hardware e una potente difesa e ispezione istantanea del traffico in entrata e in uscita, basata sull'intelligenza artificiale, senza consumare cicli di CPU/GPU. Questo protegge i server di calcolo Nvidia, segmenta i client e rileva le minacce in fase di esecuzione tramite DOCA Argus su BlueField.

Il livello dei carichi di lavoro e dei container è protetto grazie all'integrazione di Check Point con soluzioni di microsegmentazione di terze parti. Ciò consente la microsegmentazione e il controllo del traffico est-ovest all'interno dei cluster Kubernetes. Ciò impedisce il movimento laterale tra i namespace di inferenza e isola i container compromessi prima che possano propagarsi.

Sicurezza di progettazione e conformità alla normativa

Le linee guida sono in linea con il principio CISA del «Secure by Design». Ciò significa che la sicurezza è integrata nell'infrastruttura, nell'hardware e nel livello di orchestrazione fin dall'inizio e non viene semplicemente aggiunta ai sistemi già in funzione. L'architettura di Check Point applica il principio della fiducia zero in ogni interazione. Ogni utente, ogni chiamata API e ogni richiesta di servizio viene autenticata, autorizzata e continuamente convalidata.

L'architettura di riferimento è inoltre direttamente allineata con i framework di governance dell'AI, come il NIST AI Risk Management Framework e il Gartner AI TRiSM. Fornisce la tracciabilità, l'auditability e l'applicazione delle policy necessarie per la conformità alle nuove normative, come l'EU AI Act, il GDPR, l'HIPAA, il PCI-DSS e l'ISO 42001.

Ulteriori informazioni sono disponibili sul sito Sito web di Check Point Software Technologies.