Quali rischi potete davvero permettervi?

La trasformazione digitale sta cambiando sempre di più il modo, il quando, il dove e con quali mezzi lavoriamo. Il desiderio da parte di clienti, fornitori e dipendenti di avere un accesso veloce, semplice e coerente ai dati e alle informazioni è una forza motrice tanto quanto le innovazioni e le nuove tecnologie. In nessun altro settore le opportunità, ma anche i rischi, le minacce e i danni sono aumentati così tanto negli ultimi anni come nel cyberspazio.

Secondo uno studio di Allianz Insurance, la paura di un incidente informatico è al secondo posto nel barometro dei rischi aziendali nel 2019 con 48 % di tutte le aziende intervistate, appena dietro il rischio di interruzione dell'attività (al primo posto) con 58 %. Diversi incidenti informatici di quest'anno, come quelli della Meier Tobler AG, dell'Auto AG Group e della società commerciale Offix, dimostrano che anche le PMI stanno diventando sempre più l'obiettivo dei criminali informatici. Con la crescente penetrazione della digitalizzazione, c'è da aspettarsi un ulteriore aumento del numero di cyberattacchi e l'aumento dei costi dei casi. L'esperienza mostra che i rischi che si presentano sono classificati in tre principali categorie di rischio.

Fattori di rischio tecnico

Immaginate di spingere la digitalizzazione e l'automazione al massimo nel vostro business. Dalla cassetta degli attrezzi della digitalizzazione, portereste a bordo tecnologie come blockchain, cloud storage, servizi di collaborazione, servizi e assistenti interattivi a controllo vocale, robot di produzione, identità digitali e sensori e li integrereste nella vostra azienda. Questo elenco non è affatto esaustivo e può essere esteso a piacere.

Affinché la tecnologia utilizzata possa sviluppare il suo effetto ottimale, è interconnessa e integrata e controllata da tecnologie intelligenti di informazione e comunicazione. I processi sono digitalizzati e automatizzati su tutta la linea, non solo all'interno dell'azienda, ma anche attraverso l'integrazione end-to-end di clienti e fornitori.

Il moderno software aziendale combinato con RPA (Robotic Process Automation) e l'intelligenza artificiale (AI) diventerà l'elemento centrale della catena del valore aziendale. Nella sua forma digitale completa, tutto è interconnesso, l'hardware/software e la tecnologia di rete utilizzati non sono più solo all'interno del perimetro aziendale e interagiscono tra loro.

Fattori di rischio legale

L'aumento della rete ha un impatto molto grande sui vostri dati e sulla loro protezione. Non siete solo responsabili della protezione dei vostri dati, ma sempre più della protezione dei dati dei vostri clienti e fornitori.

Regole, standard come ISO 27001/2, NIST ecc., direttive, requisiti, regolamenti e la legge, come il regolamento generale sulla protezione dei dati (DSGVO) o la legge federale sulla protezione dei dati (DSG, RS 235.1), costituiscono la base della necessità di protezione. Il fatto che voi, come azienda, dobbiate fornire la prova di chi ha avuto accesso a quali dati e quando, così come la salvaguardia del ciclo di vita dei dati, sono a volte le forze trainanti della diffusione dell'Identity Governance Administration (IGA) e anche delle soluzioni di sicurezza e difesa informatica sul mercato.

Fattori di rischio umani

L'essere umano come anello centrale è il più grande fattore di rischio della vostra azienda!

L'aumento di efficienza ottenuto attraverso la digitalizzazione avrà una forte influenza sui compiti, le responsabilità e le competenze dei vostri dipendenti e non lascerà indenne la vostra organizzazione aziendale. I profili professionali cambieranno man mano che i compiti di routine nella vostra azienda saranno sempre più digitalizzati, automatizzati e presi in consegna dal sistema. Questo a sua volta significherà che i vostri dipendenti dovranno assumere un lavoro sempre più complesso e impegnativo e che non tutti saranno in grado di stare al passo con questo cambiamento.

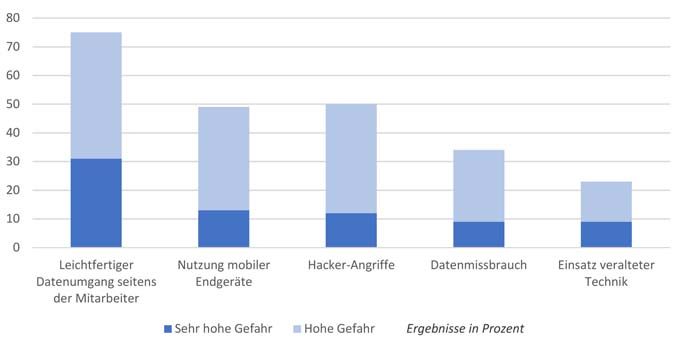

Le maggiori vulnerabilità della sicurezza informatica secondo il Cyber Security Report di Deloitte

Secondo il "Cyber Security Report" di Deloitte, il trattamento incauto dei dati dovuto a negligenza, errore o malizia da parte dei dipendenti e l'uso di dispositivi mobili sono i maggiori rischi informatici e lacune di sicurezza all'interno di un'azienda.

L'intuizione del libro di Dan Ariely "Thinking Helps, but Doesn't Help: Why We Always Make Unreasonable Decisions" ci mostra che noi esseri umani prendiamo decisioni irrazionali molto più spesso di quanto si pensi. Questo, insieme alla crescente complessità dei sistemi altamente interconnessi causata dalla digitalizzazione, sta diventando un cocktail tossico di rischi informatici a cui dovremmo prestare attenzione!

Il nostro compito è quello di prendere misure per proteggere il nostro patrimonio aziendale. Gli asset da proteggere (infrastrutture, dati, licenze, concetti, brevetti, clienti, dipendenti, fornitori, ecc.) non possono più essere visti come singoli asset isolati, ma si fondono sempre più in un sistema globale grande, molto complesso e non più separabile che richiede una protezione olistica.

Prevenire è meglio che curare! Solo attraverso una gestione attiva del rischio informatico puoi proteggere efficacemente il tuo business!

Investire in difese informatiche efficaci dovrà quindi andare di pari passo con il crescente livello di maturità di digitalizzazione della vostra azienda. Altrimenti, si corre il rischio che i criminali informatici sfruttino lacune mirate nel vostro sistema generale, lasciandovi vulnerabili ad attacchi e ricatti.

Sempre più spesso, le persone che hanno accesso a dati sensibili sono spiate, penetrate e persino ricattate dall'ingegneria sociale. I dati e le informazioni ottenute da questo spesso servono come primo passo per un attacco informatico, in cui gli aggressori cercano specificamente di penetrare e avanzare successivamente nel vostro sistema generale attraverso i vostri processi e le tecnologie utilizzate. Spesso gli aggressori impiegano mesi per arrivare al cuore dei loro interessi, e ancora più spesso, tali attacchi passano inosservati per un tempo molto lungo o non vengono rilevati affatto. Una difesa informatica sistematica, proattiva ed efficace è quindi di centrale importanza.

Prima di agire, però, dovete sapere quali beni richiedono quale protezione, quali rischi avete preso e quali volete prendere deliberatamente, o dove volete assicurarvi. I rischi devono essere identificati, classificati e le misure appropriate devono essere prese. Per l'inizio, vi offriamo un controllo rapido gratuito per la vostra azienda.

Il tuo Quick-Win!

Solo una gestione continua dei rischi, un monitoraggio costante e l'ottimizzazione dei processi e delle tecnologie forniranno a voi, ai vostri dipendenti, fornitori e clienti la sicurezza e la fiducia necessarie per lo scambio di dati e informazioni digitali.

Il controllo rapido della protezione dei dati e della sicurezza delle informazioni della WiB Solutions AG fornisce alla tua azienda una valutazione iniziale dei rischi basata su una serie di domande. Questo questionario permette alla vostra azienda di determinare la situazione attuale e vi mostra se state implementando le misure tecniche, organizzative e relative ai dipendenti più importanti per un livello minimo di protezione della sicurezza informatica. Il processo richiede solo pochi minuti.

Le tue risposte saranno valutate individualmente dai nostri esperti di sicurezza informatica e come risultato riceverai una valutazione iniziale gratuita del tuo stato di sicurezza informatica. Va notato che questa valutazione iniziale si basa esclusivamente sulla tua autodenuncia e non può sostituire la consulenza di un esperto in sicurezza informatica.

Disclaimer: WiB Solutions AG è un cliente pubblicitario di MQ.